NO.240 Cisco Tetration 플랫폼의 의심스러운 패턴을 왼쪽에서 오른쪽의 올바른 정의로 끌어다 놓으세요.

설명: Cisco 테트레이션 플랫폼은 워크로드의 다양한 프로세스 및 애플리케이션의 동작을 연구하여 알려진 잘못된 동작 시퀀스와 비교하여 측정합니다. 또한 수집한 프로세스 해시도 고려합니다. 테트레이션 분석 엔지니어링 팀은 다양한 멀웨어 세트를 연구하여 이를 기본 구성 요소로 다시 분해했습니다. 따라서 플랫폼은 이러한 빌딩 블록에 대한 명확하고 명확한 정의를 이해하고 이를 감시합니다. 현재 릴리스에서 Cisco Tetration 플랫폼이 보이는 다양한 의심스러운 패턴은 다음과 같습니다: + 셸 코드 실행: 셸 코드에서 사용되는 패턴을 찾습니다. + 권한 에스컬레이션: 프로세스 계보 트리에서 낮은 권한에서 높은 권한으로 권한이 변경되는 것을 감시합니다. + 사이드 채널 공격: Cisco 테트레이션 플랫폼은 캐시 타이밍 공격과 페이지 테이블 오류 버스트를 감시합니다. 이를 통해 멜트다운, 스펙터 및 기타 캐시 타이밍 공격을 탐지할 수 있습니다. + 원시 소켓 생성: 비표준 프로세스(예: 핑)에 의한 원시 소켓 생성. + 사용자 로그인 의심스러운 행동: Cisco 테트레이션 플랫폼은 사용자 로그인 실패 및 사용자 로그인 방법을 감시합니다. + 흥미로운 파일 액세스: 민감한 파일을 살펴보도록 Cisco Tetration 플랫폼이 무장할 수 있습니다. + 다른 사용자의 파일 액세스: Cisco Tetration 플랫폼은 어떤 사용자가 어떤 파일에 액세스하는지에 대한 정상적인 동작을 학습합니다. + 보이지 않는 명령: Cisco Tetration 플랫폼은 시간이 지남에 따라 각 명령의 계보뿐만 아니라 동작 및 명령 집합을 학습합니다. 새로운 명령이나 계보가 다른 명령이 발생하면 테트레이션 분석 플랫폼의 관심을 유발합니다. 참조: https://www.cisco.com/c/en/us/products/collateral/data-center-analytics/tetration-analytics/whitepaper-c11-740380.html Cisco 테트레이션 플랫폼은 워크로드의 다양한 프로세스 및 애플리케이션의 동작을 연구하여 알려진 잘못된 동작 시퀀스와 비교하여 측정합니다. 또한 수집하는 프로세스 해시도 고려합니다. 테트레이션 분석 엔지니어링 팀은 다양한 멀웨어 세트를 연구하여 이를 기본 구성 요소로 다시 분해했습니다. 따라서 플랫폼은 이러한 빌딩 블록에 대한 명확하고 명확한 정의를 이해하고 이를 감시합니다.

현재 릴리스에서 Cisco 테트레이션 플랫폼이 보이는 다양한 의심스러운 패턴은 다음과 같습니다:

+ 셸 코드 실행: 셸 코드에서 사용하는 패턴을 찾습니다.

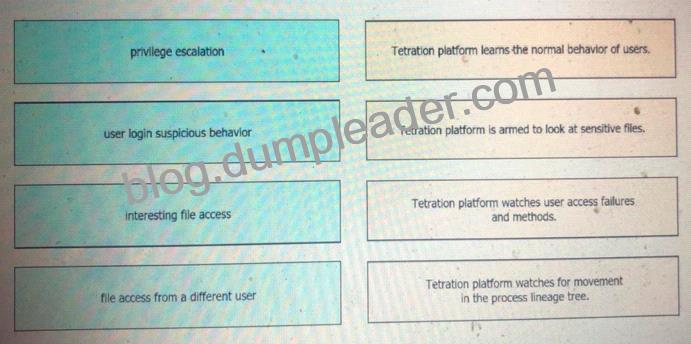

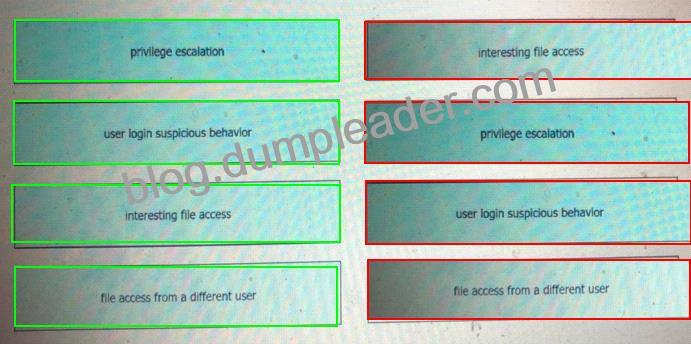

+ 권한 에스컬레이션: 프로세스 계보 트리에서 권한이 낮은 권한에서 높은 권한으로 변경되는 것을 감시합니다.

+ 사이드 채널 공격: Cisco 테트레이션 플랫폼은 캐시 타이밍 공격과 페이지 테이블 오류 버스트를 감시합니다.

이를 통해 멜트다운, 스펙터 및 기타 캐시 타이밍 공격을 탐지할 수 있습니다.

+ 원시 소켓 생성: 비표준 프로세스(예: 핑)에 의한 원시 소켓 생성.

+ 사용자 로그인 의심스러운 행동: Cisco 테트레이션 플랫폼은 사용자 로그인 실패 및 사용자 로그인 방법을 감시합니다.

+ 흥미로운 파일 액세스: 민감한 파일을 볼 수 있도록 Cisco 테트레이션 플랫폼이 무장할 수 있습니다.

+ 다른 사용자의 파일 액세스: Cisco 테트레이션 플랫폼은 어떤 사용자가 어떤 파일에 액세스하는지에 대한 정상적인 동작을 학습합니다.

+ 보이지 않는 명령: Cisco Tetration 플랫폼은 시간이 지남에 따라 각 명령의 계보뿐만 아니라 동작 및 명령 집합을 학습합니다. 새로운 명령이나 계보가 다른 명령은 Tetration 분석 플랫폼의 관심을 유발합니다.

설명: Cisco 테트레이션 플랫폼은 워크로드의 다양한 프로세스 및 애플리케이션의 동작을 연구하여 알려진 잘못된 동작 시퀀스와 비교하여 측정합니다. 또한 수집한 프로세스 해시도 고려합니다. 테트레이션 분석 엔지니어링 팀은 다양한 멀웨어 세트를 연구하여 이를 기본 구성 요소로 다시 분해했습니다. 따라서 플랫폼은 이러한 빌딩 블록에 대한 명확하고 명확한 정의를 이해하고 이를 감시합니다. 현재 릴리스에서 Cisco Tetration 플랫폼이 보이는 다양한 의심스러운 패턴은 다음과 같습니다: + 셸 코드 실행: 셸 코드에서 사용되는 패턴을 찾습니다. + 권한 에스컬레이션: 프로세스 계보 트리에서 낮은 권한에서 높은 권한으로 권한이 변경되는 것을 감시합니다. + 사이드 채널 공격: Cisco 테트레이션 플랫폼은 캐시 타이밍 공격과 페이지 테이블 오류 버스트를 감시합니다. 이를 통해 멜트다운, 스펙터 및 기타 캐시 타이밍 공격을 탐지할 수 있습니다. + 원시 소켓 생성: 비표준 프로세스(예: 핑)에 의한 원시 소켓 생성. + 사용자 로그인 의심스러운 행동: Cisco 테트레이션 플랫폼은 사용자 로그인 실패 및 사용자 로그인 방법을 감시합니다. + 흥미로운 파일 액세스: 민감한 파일을 살펴보도록 Cisco Tetration 플랫폼이 무장할 수 있습니다. + 다른 사용자의 파일 액세스: Cisco Tetration 플랫폼은 어떤 사용자가 어떤 파일에 액세스하는지에 대한 정상적인 동작을 학습합니다. + 보이지 않는 명령: Cisco Tetration 플랫폼은 시간이 지남에 따라 각 명령의 계보뿐만 아니라 동작 및 명령 집합을 학습합니다. 새로운 명령이나 계보가 다른 명령은 Tetration 분석 플랫폼의 관심을 유발합니다. 참조: https://www.cisco.com/c/en/us/products/collateral/data-center-analytics/tetration-analytics/whitepaper-c11-740380.html